Privéfoto's in een vergrendelde map verbergen Waar gaat de tutorial Privéfoto's in een vergrendelde map over? In deze video-tutorial met de titel Privéfoto's verbergen in een vergrendelde map laat ik u een methode zien waarmee u uw privéfoto's van de galerij naar een vergrendelde map kunt verplaatsen die u alleen kunt openen met uw vingerafdruk. Deze methode van ... [Lees meer ...]

Verberg privéfoto's in een vergrendelde map - gescheiden van de galerij

Frauduleuze berichten met ongeadresseerde pakketten - hoe we het vertellen

Waar gaat de video-tutorial over Frauduleuze berichten met ongeadresseerde pakketten In deze video-tutorial Frauduleuze berichten met ongeadresseerde pakketten zullen we zien hoe we kunnen zien of een e-mail of sms waarin wordt beweerd dat we een pakket te ontvangen hebben, legitiem is, hoewel we verwacht geen pakket Sommige mensen ontvangen frauduleuze berichten met: "u heeft een pakket te ontvangen, maar... [Lees meer ...]

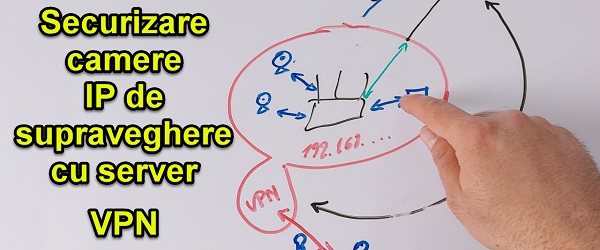

Beveiliging van IP-camera's met VPN-server - STOP het doorsturen van poorten naar camera's

IP-camera's beveiligen met VPN-server Wat is de video-tutorial over IP-camera's beveiligen met VPN-server? In de video-tutorial IP-camera's beveiligen met VPN-server laat ik je zien hoe je je bewakingscamera's kunt beveiligen zodat niemand er vanaf internet toegang toe heeft. Bewakingscamera's zijn verbonden met het lokale netwerk Wanneer u verbinding maakt met een [Lees meer ...]

Detector frauduleus gebruik van microfoon en camera op Android-telefoons

Waar gaat de handleiding Fraudemicrofoon en cameragebruiksdetector over? In deze videozelfstudie presenteer ik een detector voor frauduleus gebruik van microfoon en camera, dwz een applicatie die detecteert en noteert wanneer de camera en microfoon worden gebruikt op Android-telefoons. Waarom zouden we willen weten wanneer de camera en microfoon op de telefoon worden gebruikt ... [Lees meer ...]

Eenvoudige maximale beveiligingsinstelling op Windows - de basis van een beveiligde pc

Maximale beveiliging instellen op Windows Wat is de tutorial "Maximale beveiliging instellen op Windows"? In deze videozelfstudie ziet u hoe u accounts op Windows instelt, zodat uw besturingssysteem veilig is. Eenvoudige installatie van maximale beveiliging op Windows. De fout die veel Windows-gebruikers maken. Op het moment van installatie ... [Lees meer ...]

Hoe geïnfecteerde sites en virussen niet te infecteren - sandboxie

Hoe niet geïnfecteerd raken op geïnfecteerde sites en virusapplicaties - sandboxie Hoe niet geïnfecteerd raken op geïnfecteerde sites en virusapplicaties - sandboxie De laatste jaren hebben mensen steeds meer te maken met virussen, spyware en andere kwaadaardige programma's van een nieuw type die steeds geavanceerder zijn geworden en die moeilijk te onderscheppen zijn door een ... [Lees meer ...]

Hoe kom je erachter of iemand op de computer is geweest en wat hij heeft gedaan

Hoe u erachter kunt komen of iemand tegen uw computer is gelopen en wat ze hebben gedaan Zoek uit wie uw computer heeft betreden en wat ze hebben gedaan. We weten natuurlijk allemaal dat we het wachtwoord op de computer moeten zetten, maar meestal moeten we dat doen om toe te geven dat het aan ons is om elke keer het wachtwoord in te voeren, dus laten we de computer achter zonder het wachtwoord en natuurlijk kan iedereen ... [Lees meer ...]

Hoe te achterhalen of uw e-mailadres en wachtwoord hackers zijn

Hoe weet u of uw e-mailadres en wachtwoord zijn gehackt. Hoe weet u of uw e-mailadres en wachtwoord zijn gehackt. Het wordt tegenwoordig steeds moeilijker om onze gegevens veilig te houden; vooral het e-mailadres en wachtwoord, die we overal gebruiken. Als we een account aanmaken, hebben we blind vertrouwen. Elke keer dat je een account aanmaakt, moet je jezelf "legitimeren" ... [Lees meer ...]

Hoe stop je met het verzamelen van Windows 10-gegevens - het is net een shredder

Hoe stop je met het verzamelen van Windows 10-gegevens, die als een Zwitser zijn geëindigd? De gegevens worden op elke manier verzameld. Gegevensverzameling is een wereldwijde sport geworden, die concurreert met de grootste internetproviders. Op de eerste plaats staat Google, gevolgd door Facebook en Microsoft, waarna degenen van Apple, Twitter, Amazon, enz. Meer verlegen zijn ... eee, laat het herstellen ... [Lees meer ...]

recente commentaar